Практичний досвід: запуск чи інтеграція децентралізованого валідатора

Практичний посібник для операторів і розробників. Цей модуль охоплює ухвалення рішень щодо інфраструктури, покрокове налаштування із застосуванням Obol або SSV, рекомендації щодо ефективної експлуатації та інтеграцію DVT у стейкінгові платформи за допомогою SDK, API й інструментів управління (governance) платформою.

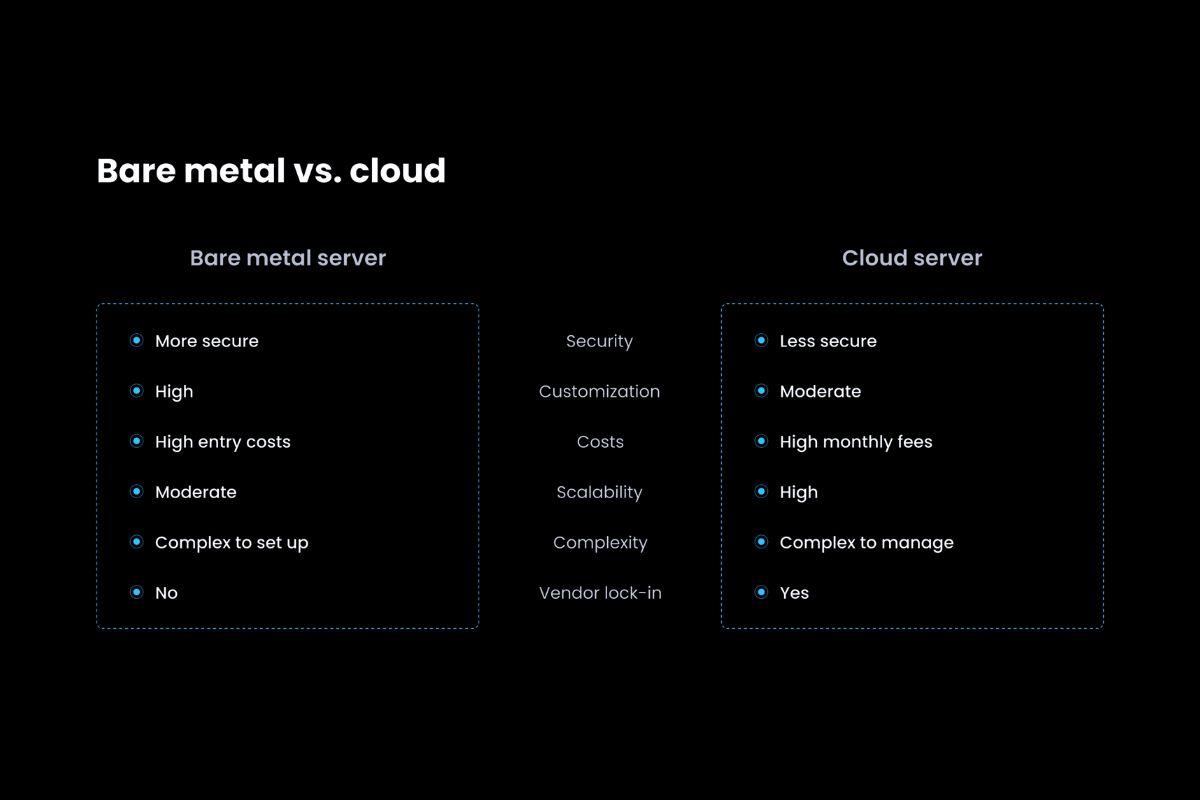

Планування інфраструктури: сервери bare-metal чи хмарні архітектури

Запуск кластеру розподілених валідаторів починається із проєктування інфраструктури. Кожен вузол у DVT-конфігурації — це незалежний учасник у координованому процесі підпису, тому всі вузли мають бути здатні працювати з клієнтами консенсусу Ethereum, клієнтами виконання та DVT-координаційним шаром. Апаратне середовище, обране між хмарою чи фізичними серверами, безпосередньо впливає на продуктивність, рівень доступності й модель довіри системи.

Хмарні провайдери пропонують гнучкість, швидке розгортання та глобальну доступність. Для невеликих команд або на етапі тестування використання таких платформ, як AWS, Google Cloud чи Hetzner, дозволяє розгортати DVT-вузли у різних регіонах за лічені хвилини. Водночас надмірна залежність від централізованої хмарної інфраструктури створює ризик одночасних збоїв: якщо провайдер зазнає простою чи вводить обмеження, декілька вузлів кластера можуть вийти з ладу синхронно, що призведе до неактивності валідатора або навіть до санкцій (slashing).

Сервери bare-metal, навпаки, гарантують більший контроль, фізичну ізоляцію і меншу залежність від зовнішніх систем. Оператори, які мають доступ до власних дата-центрів чи регіональних хостинг-локацій, часто обирають цей підхід для мінімізації спільних інфраструктурних ризиків. Проте bare-metal вимагає суттєвіших зусиль щодо експлуатації: технічного обслуговування, резервування живлення, ручного аварійного перемикання. У багатьох випадках оптимальною є гібридна архітектура — частина вузлів працює у хмарі, частина на фізичних серверах, що підвищує відмовостійкість і географічну розподіленість.

Незалежно від формату розміщення, визначальною є якість мережі: затримка та пропускна здатність. DVT-кластери покладаються на постійну міжвузлову синхронізацію для підписних операцій — стабільність мережі критична. Оператори мають відстежувати затримку, зводити до мінімуму джиттер і забезпечувати дотримання часових вікон для участі у валідації Ethereum.

Створення DVT-кластера: Obol Charon, SSV Node або власні рішення

Коли інфраструктуру налаштовано, наступний етап — ініціалізація кластера валідаторів із підтримкою DVT. Наразі існують два промислових рішення: клієнт Charon від Obol Network і програмне забезпечення вузла SSV.Network. Обидва продукти розподіляють функції валідатора між декількома вузлами за допомогою порогової криптографії, проте розрізняються архітектурою мережі та моделлю координації.

У Obol Charon оператори формують кластер із надійних учасників, що разом проходять процедуру розподіленої генерації ключа (DKG), в результаті чого створюються частки ключа та загальний публічний ключ валідатора. Далі кожен вузол запускає програму Charon — проміжний шар між клієнтом валідатора (наприклад, Lighthouse чи Teku) та іншими вузлами кластера. Charon забезпечує ретрансляцію даних, контроль кворуму і агрегацію часткових підписів. Оператори повинні впевнитися, що кожен вузол налаштовано з правильною часткою ключа і забезпечено зв’язок із іншими по визначених gossip-каналах. Для beacon chain Ethereum цей валідатор виглядає як єдине ціле, хоча ним управляють незалежні вузли.

SSV.Network, навпаки, надає спільний публічний інфраструктурний шар. Ключі валідаторів реєструються у мережі, а протокол призначає групу операторів SSV для виконання валідаторських обов’язків. Частки ключа поширюються поза блокчейном, а координація та система рейтингів операторів реалізовані на рівні SSV-протоколу. Ініціалізація передбачає реєстрацію оператором, приєднання до існуючого кластера або створення нового через веб-інтерфейс чи CLI. Архітектурно SSV передбачає ринок операторів, що дозволяє стейкерам делегувати функції валідатора без керування інфраструктурою.

Команди з особливими вимогами до безпеки чи продуктивності можуть створювати власні DVT-рішення на базі відкритих криптолібрарій і MPC-фреймворків. Такі DIY-кластери вимагають високої експертизи в розподілі ключів, інтеграції з клієнтами консенсусу й агрегації підписів, але забезпечують повний контроль над логікою валідатора та поведінкою мережі. Хоча ця опція не рекомендована більшості користувачів, власні підходи можуть бути доцільними для наукових досліджень, корпоративного тестування чи спеціалізованих протоколів.

Операційне обслуговування: безперервність роботи, повторне шардування і стійкість

Після запуску розподіленого валідатора головним завданням стає підтримка максимальної доступності (uptime). На відміну від однонодових рішень, що потребують лише локального моніторингу, DVT-кластери вимагають багатовузлової аналітики: кожен вузол має фіксувати свою активність, участь у підписанні й стан мережевого зв’язку. Оператори впроваджують експортери метрик, дашборди Grafana та системи оповіщень, адаптовані під DVT-софту, щоб відстежувати динаміку часткових підписів і формування кворуму в реальному часі.

Якщо один із вузлів стає недоступним або спостерігається зниження його ефективності, робота валідатора триває, доки зберігається кворум. Однак регулярні чи тривалі збої окремих вузлів підривають відмовостійкість системи. Моніторингові інструменти мають відрізняти короткочасні простої від системних ризиків. Операторам рекомендується проводити комплексні перевірки працездатності як клієнта валідатора, так і DVT-рівня, аби гарантувати своєчасність прийому, обробки та ретрансляції даних.

Протягом життєвого циклу можливе необхідність повторного шардування ключів: це відбувається при зміні складу операторів або з міркувань безпеки через ротацію часток ключа. В Obol для цього запускають процес DKG із оновленою групою. У SSV.Network ротації операторів керуються через оновлення on-chain-призначень. Повторне шардування слід виконувати вкрай уважно: некоректне чи часткове оновлення здатне призвести до неактивності або санкцій валідатора через порушення кворуму. Протоколи резервування та відновлення ключових часток мають бути надійними — це особливо важливо при відмовах обладнання чи міграціях даних.

Ще одним критично важливим аспектом є мінімізація корельованих збоїв. Операторам варто завчасно диверсифікувати хостинг, часові зони й використовувані реалізації клієнтів. Принцип клієнтської різноманітності Ethereum однаково важливий і для DVT: використання різних клієнтів у межах кластера знижує ризик того, що одна помилка ПЗ торкнеться всіх вузлів. Додаткова стійкість досягається розподілом вузлів між різними DNS-провайдерами, різними фаєрволами та операційними системами — такий підхід підвищує безпеку й стійкість до цільових атак та інфраструктурних збоїв.

Розробка з DVT: інтеграції з протоколами та рівні управління

Крім забезпечення роботи валідаторів, DVT відкриває нові можливості для протоколів: пули стейкінгу, платформи ліквідного стейкінгу чи модульні rollup-рішення можуть інтегрувати DVT для посилення децентралізації, доступності й ефективності систем управління.

Для стейкінгових протоколів інтеграція DVT розпочинається з підтримки реєстрації валідаторів і розподілу ключів. API і SDK від Obol та SSV дозволяють платформам працювати із DVT-координаційним шаром, автоматизувати створення валідаторів і призначення операторів у кластери. Ці інструменти роблять управління пороговими ключами прозорим для користувача й дозволяють впроваджувати відмовостійких валідаторів без знань криптографії з боку клієнта.

У середовищах ліквідного стейкінгу DVT забезпечує новий рівень управління: валідатори працюють як багатосторонні кластери, тож добір і ротація операторів стають питанням протокольного управління. DAO можуть голосувати за критерії відбору операторів, порогові показники ефективності й політику покарань. DVT дозволяє зробити децентралізацію протоколу елементом його архітектури, а не довіряти зовнішнім угодам чи статичним налаштуванням.

Рештакингові протоколи та rollup-проєкти можуть використовувати DVT і в неефіріумних сценаріях — для виконання обчислень, перевірки доступності даних чи валідації fraud-proof. DVT-кластер стає програмованим рівнем координації, де кворумна логіка підпису Ethereum адаптується для інших критичних бізнес-процесів. Таким чином, DVT еволюціонує від інструменту посилення безпеки валідаторів Ethereum до універсального інфраструктурного компонента для Web3.