Práctica: Puesta en marcha o integración de un validador distribuido

Guía práctica dirigida a operadores y desarrolladores. Este módulo analiza la toma de decisiones sobre infraestructuras, describe el proceso de configuración paso a paso con Obol o SSV, expone las mejores prácticas operativas e indica cómo integrar DVT en plataformas de staking utilizando SDKs, APIs y estructuras de gobernanza.

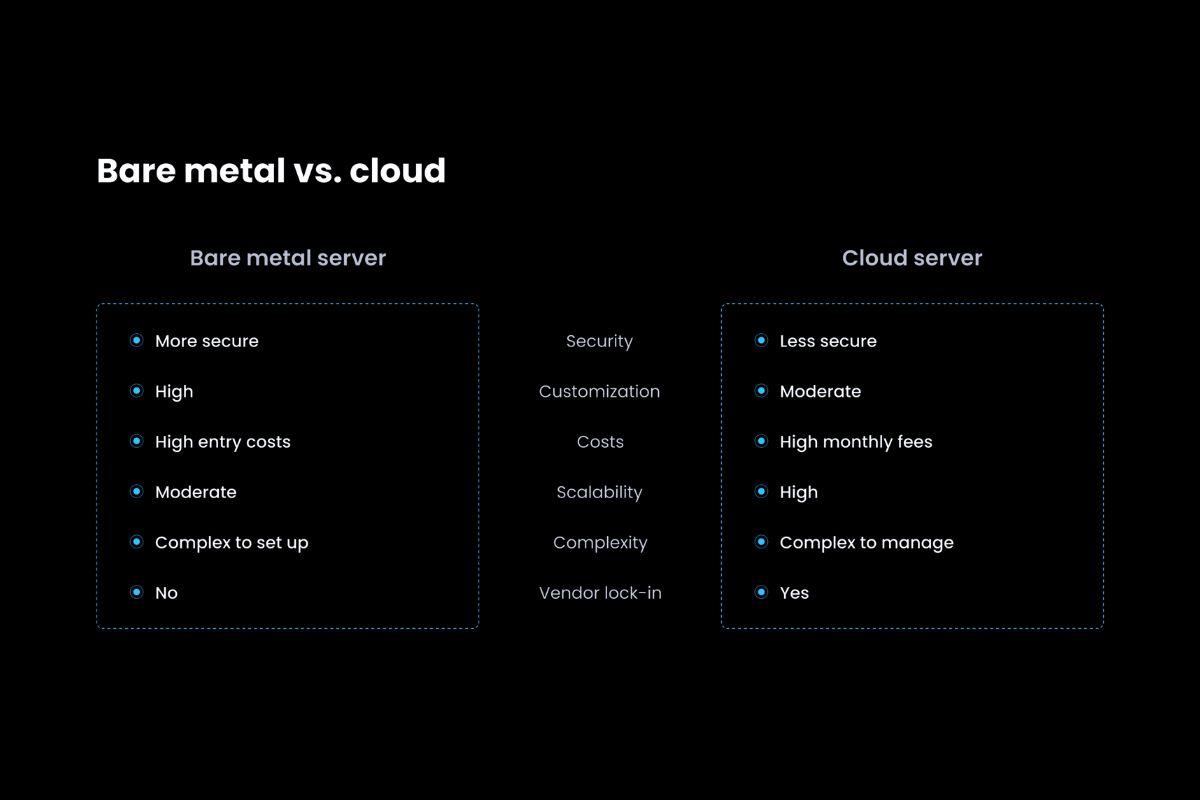

Planificación de la infraestructura: arquitecturas bare-metal frente a cloud

La gestión de un clúster de validadores distribuidos comienza por el diseño de la infraestructura. Cada nodo en una configuración DVT actúa de forma autónoma dentro de un proceso de firma coordinado, lo que obliga a que todos sean capaces de ejecutar tanto clientes de consenso como de ejecución de Ethereum, además de la capa de coordinación DVT. El tipo de entorno, ya sea cloud o bare-metal, influye directamente en el rendimiento, la disponibilidad y los supuestos de confianza.

Los proveedores de servicios cloud ofrecen elasticidad, aprovisionamiento rápido y disponibilidad global. Para equipos reducidos o despliegues iniciales, plataformas como AWS, Google Cloud o Hetzner permiten poner en marcha nodos DVT en varias regiones en cuestión de minutos. Sin embargo, una excesiva dependencia de infraestructuras cloud centralizadas puede generar riesgos de fallos correlacionados: si un proveedor sufre una caída o impone restricciones de uso, varios nodos del clúster pueden quedar fuera de servicio a la vez, lo que se traduce en inactividad o slashing para los validadores.

Las configuraciones bare-metal, por el contrario, ofrecen mayor control, aislamiento físico y menos dependencia de terceros. Quienes disponen de centros de datos propios o servidores en ubicaciones regionales suelen optar por esta alternativa para reducir el riesgo de compartir infraestructura. Sin embargo, implementar bare-metal implica una mayor carga operativa: se requieren tareas de mantenimiento de hardware, redundancia eléctrica y mecanismos manuales de failover. En muchos casos, una arquitectura híbrida—combinando nodos en la nube y en bare-metal—proporciona un equilibrio que refuerza tanto la resiliencia como la diversidad geográfica.

Independientemente del entorno, la latencia de red y el ancho de banda resultan decisivos. Los clústeres DVT requieren comunicación constante entre nodos para firmar, por lo que disponer de una red estable y de alto rendimiento es esencial. Los operadores deben vigilar la latencia, minimizar el jitter y asegurarse de que los nodos cumplen los plazos necesarios para participar como validadores de Ethereum.

Puesta en marcha de un clúster DVT: Obol Charon, nodo SSV o solución personalizada

Una vez desplegada la infraestructura, el siguiente paso consiste en poner en marcha un clúster de validadores con una de las implementaciones DVT admitidas. En la actualidad existen dos soluciones en producción: el cliente Charon de Obol Network y el nodo de SSV.Network. Ambas emplean criptografía umbral para distribuir las funciones de validación entre varios nodos, aunque difieren en los modelos de coordinación y la arquitectura de red.

Con Obol Charon, los operadores inician formando un clúster de validador entre partes de confianza. Estos ejecutan conjuntamente un proceso de generación distribuida de claves (DKG) que da lugar a fragmentos individuales de clave y una clave pública de validador. Cada nodo ejecuta el middleware Charon, que sirve de enlace entre el cliente de validación (por ejemplo, Lighthouse o Teku) y el resto del clúster. Charon gestiona la retransmisión de mensajes, el cumplimiento del quórum y la agregación de firmas parciales. Es imprescindible configurar cada nodo con su porción de clave correspondiente y establecer la comunicación a través de los canales de gossip definidos. Así, el validador aparece en la beacon chain de Ethereum como una entidad única, aunque opere mediante nodos independientes.

En cambio, SSV.Network introduce una capa de infraestructura pública compartida. Los participantes pueden registrar las claves de sus validadores on-chain y la red asigna un conjunto de operadores de nodos SSV encargados de las tareas de validación. La red distribuye las fracciones de claves off-chain, pero coordina y gestiona la reputación dentro del propio protocolo SSV. La puesta en marcha implica darse de alta como operador, unirse a clústeres ya existentes o crear nuevos desde el panel web o las herramientas CLI del protocolo. El diseño de SSV facilita mercados de operadores, para que los stakers puedan delegar la validación sin implicarse en la gestión de la infraestructura.

Para equipos con requisitos específicos de seguridad o rendimiento, también cabe la opción de construir clústeres DVT a medida utilizando bibliotecas criptográficas abiertas y frameworks MPC. Estas configuraciones exigen profundos conocimientos en partición de claves, integración de clientes de consenso y agregación de firmas, pero brindan control total sobre la lógica del validador y el comportamiento de red. No es el enfoque idóneo para la mayoría, aunque puede resultar interesante en ámbitos de I+D, pruebas empresariales o arquitecturas especializadas de validadores.

Mantenimiento operativo: disponibilidad, resharding y resiliencia

Con el validador distribuido en funcionamiento, el reto central pasa a ser garantizar una disponibilidad máxima. A diferencia de los validadores de nodo único, que se monitorizan con logs locales y alertas puntuales, los clústeres DVT requieren observabilidad multinodo. Cada nodo debe informar sobre su estado operativo, su participación en las firmas y la conectividad de red. Es habitual que los operadores desplieguen exportadores de métricas, dashboards Grafana y sistemas de alertas adaptados al software DVT, para visualizar en tiempo real la contribución de firmas parciales y la formación de quórums.

Si un nodo se desconecta o baja de rendimiento, el validador puede continuar siempre que se conserve el quórum. Sin embargo, si algunos nodos fallan de forma reiterada o permanente, la tolerancia a fallos disminuye. Las herramientas de monitorización deben distinguir entre paradas irrelevantes y patrones que apunten a riesgos de fondo. Se recomienda que los operadores ejecuten chequeos de salud tanto en el cliente de validación como en la capa DVT, para confirmar que los nodos reciben y retransmiten mensajes conforme a lo esperado.

A medida que pasa el tiempo, podría ser necesario realizar resharding de las claves del validador. Esto se produce cuando entran o salen operadores del clúster, o si hay que rotar las porciones de claves por motivos de seguridad. En Obol, los operadores deben relanzar el proceso DKG con el nuevo grupo de participantes. En SSV.Network, pueden coordinar las rotaciones de operadores mediante actualizaciones on-chain. Los operadores deben ejecutar el resharding con extremo cuidado: las actualizaciones incompletas pueden dejar el validador inactivo o exponerlo a slashing si no se cumplen los umbrales de quórum. Es crucial mantener protocolos sólidos de backup y restauración de las porciones de clave, especialmente ante fallos de disco o migraciones de hardware.

Otra tarea esencial es minimizar los riesgos de fallos correlacionados. Los operadores deben diversificar proactivamente entre proveedores de alojamiento, zonas horarias e implementaciones de clientes. El principio de diversidad de consenso de Ethereum resulta igual de valioso en entornos DVT: utilizar distintos clientes de consenso en los nodos reduce la posibilidad de que un error de software afecte a todo el clúster. Asimismo, distribuir los nodos entre proveedores DNS independientes, reglas de firewall diferenciadas y sistemas operativos variados refuerza la seguridad general y limita la vulnerabilidad ante incidentes dirigidos o caídas en la infraestructura.

Construir con DVT: integraciones de protocolo y capas de gobernanza

Más allá de la propia operativa de validación, DVT abre un abanico de oportunidades para desarrolladores de protocolos. Pools de staking, plataformas de staking líquido y rollups modulares pueden incorporar DVT en su arquitectura para potenciar la descentralización, la disponibilidad y la gobernanza.

En los protocolos de staking, la integración de DVT comienza proporcionando soporte técnico para el registro de validadores y la gestión de claves. Las APIs y SDK de Obol y SSV permiten a las plataformas interactuar con la capa de coordinación DVT, automatizar la creación de validadores y asignar operadores a los clústeres. Estas herramientas abstraen la complejidad de la gestión umbral de claves y facilitan a las aplicaciones de staking ofrecer validadores tolerantes a fallos sin que el usuario deba entender los aspectos criptográficos internos.

En entornos de staking líquido, DVT añade una capa de gobernanza. Al operar los validadores mediante clústeres multiparte, seleccionar y rotar operadores se convierte en una función gobernada colectivamente. Los marcos DAO pueden decidir por votación los criterios de admisión, los umbrales de rendimiento o las penalizaciones por slashing. De este modo, DVT permite que la descentralización quede reflejada como parte esencial del protocolo, sin depender de acuerdos externos o configuraciones fijas.

Finalmente, los protocolos de restaking y los rollups pueden ampliar el uso de DVT a servicios fuera de Ethereum, empleando clústeres de validadores para funciones como la ejecución, la disponibilidad de datos o la validación de pruebas antifraude. En este tipo de sistemas, el clúster DVT se convierte en una capa de coordinación programable, adaptando la lógica de quórum de firmas de Ethereum a otras tareas críticas para la seguridad. Esta capacidad compositiva sitúa a DVT no solo como una mejora para validadores de Ethereum, sino como un pilar fundamental de infraestructura para el ecosistema Web3.